金融WLAN安全防护解决方案

一、 需求分析

1. 安全场景

A. 内网WLAN:内部办公、会议、研发、业务等数据传输的无线网络

B. 互联网WLAN:员工、客户接入互联网的无线网络

2. 存在风险

A. 内网WLAN

a) 未授权共享:私建热点、无线打印、WDS桥接、WPS模式等造成信息泄露;

b) 未授权连接:窃取、伪造合法身份接入内网WLAN;或交叉访问,易造成信息泄漏;

c) 攻击:无线嗅探、中间人攻击导致账户和数据被窃取;

B. 互联网WLAN

a) 未授权连接:内网无线设备接入互联网WLAN;造成信息泄漏。

b) 攻击:互联网WLAN易被仿冒、伪造,发起钓鱼攻击,诱骗员工/客户接入;造成信息泄漏。

二、 解决方案

1. 合规性依据

A. 《等保2.0第三部分 移动互联扩展要求》

a) 网络架构:

«无线接入设备应开启接入认证功能

b) 入侵防范:

«应能够检测、记录非授权无线接入设备;

«应能够对非授权移动终端接入的行为进行检测、记录;

«应具备对针对无线接入设备的网络扫描、DoS攻击、密钥破解、中间人攻击和欺骗攻击等行为进行检测、记录;

«应能够检测到无线接入设备的SSID广播、WPS等高风险功能的开启状态

B. 《银保监会针对无线网络安全和管理相关要求》

C. 《PCI-DSS》

a) 建立并维护安全的网络

«安装、维护防火墙设定以保护持卡人资料

b) 定期监控并测试网络

«追踪并监控对网络资源及持卡人资料的所有存取

«定期测试安全系统和程序

2. 防护体系构建

A. 无线安全防护体系

B. 组网架构

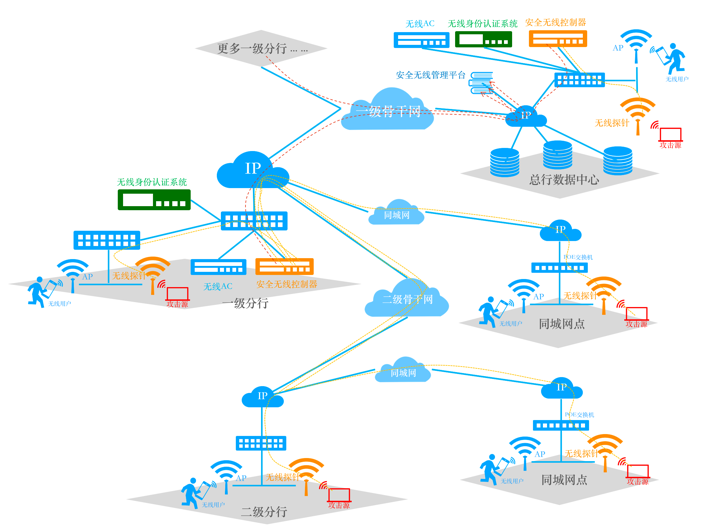

a) 有线统一组网模式

有线统一组网模式

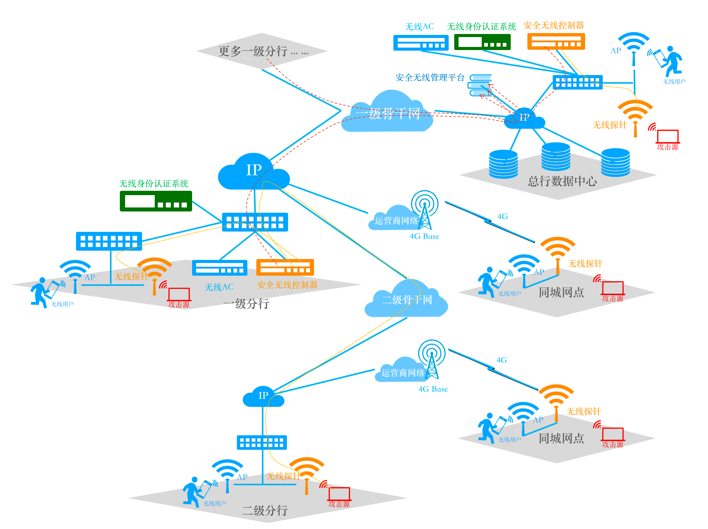

b) 有线和4G混合组网模式

有线和4G混合组网模式

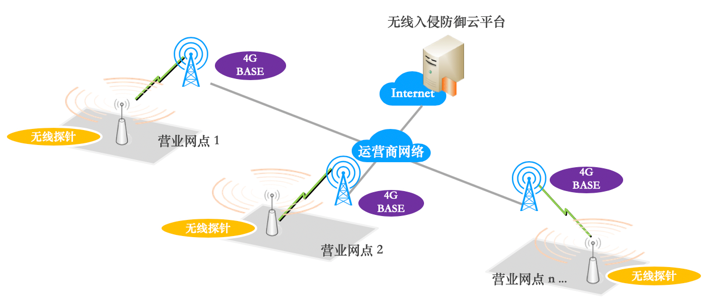

c) 云端组网模式(互联网WLAN)

云端组网模式(互联网WLAN)

C. 核心安全功能

a) 对内网、互联网WLAN的运行实施7*24小时全环境监测和攻击检测;

b) 依据安全风险等级,制定精确无线攻击防御策略;攻击一旦发生能自动实施反制,并通过可视地图、短信、微信、邮件发出及时告警;

c) 安全管理者能够通过全方面风险统计、分析、多维度数据可视化展示判断当前WLAN系统面临主要安全风险;

d) 通过定期或随机、固定或移动的安全检查,输出的无线安全报告,帮助安全管理者清理、优化无线系统,并有效提升系统安全运行能力,

e) 由无线安全管理平台对分布在各分行的安全无线控制器或无线入侵防御平台,实现统一的安全态势监控、无线安全策略分发、安全事件检索与查询。

D. WLAN安全功能

a) 在AP中对无线终端进行有效二层隔离;

b) 在AP中开启抗拒绝服务能力;

c) WLAN系统开启WPA2-企业加密认证提升内网WLAN安全性;

d) WLAN系统使用身份认证(短信、微信等实名认证功能)提升互联网WLAN安全性。

E. 无线终端安全功能

a) 使用防病毒、防黑客软件加强接入内网WLAN无线终端的安全性;

b) 加强接入内网WLAN无线终端所安装APP的管理,避免出现应用漏洞。

F. 一体化安全功能

a) 结合防火墙、IDS、IPS等安全设备,与无线安全系统构成无线有线一体化安全防线。

G. 优势总结

a) 支持为全部厂商WLAN系统提供7*24小时持续、稳定、可靠的分布式防护能力;

b) 有效检测和防御:非法连接、中间人、wifi钓鱼、拒绝服务、暴力破解等超过百种无线安全事件;

c) 针对内部用户的未授权交叉访问无线热点,提供智能化的防御策略;

d) 隐身监控模式,有效杜绝针对防御系统自身的攻击行为发生;

e) 旁挂部署模式,有效降低了系统部署、配置难度;

f) 按计划、或随机、或突发等情况,对WLAN的运行和安全状态进行快速、有效的移动式检查、评估,并输出全面的检查报告;

g) 丰富、便捷的无线用户身份认证能力,有效降低未授权访问导致的安全事件发生;

h) 安全、无线一体化融合体系,提供更多样化的安全无线体系建设选择。

三、 系统建设

1. 产品推荐

| 产品 | 数量(探针:AP 比例) | 场景 |

| 无线探针(有线上行) | 1:2或1:3 | 内网WLAN |

| 无线探针(4G型) | 1:2或1:3 | 互联网WLAN(营业厅) |

| 安全无线控制器 | 1注 | 内网和互联网WLAN |

| 无线入侵防御云平台 | 1注 | 互联网WLAN |

| 用户身份认证系统 | 1注 | 内网和互联网WLAN |

| 无线安全合规扫描器 | 1注 | 内网和互联网WLAN |

注:数量、型号由系统规模确定

2. 部署方案

| 场景 | 建设区域 | 无线探针安装 | 探针攻击检测防御范围 | 安全无线控制器 |

| (与建筑结构有关) | ||||

| 内网WLAN | 办公、涉密区、 | 吸顶、壁挂、桌放 | 2~3台AP/探针 | 旁挂核心交换 |

| 会议室、走廊等 | ||||

| 园区广场 | 抱杆 | 1~2台AP/探针 | ||

| 互联网WLAN | 办公区域 | 吸顶、壁挂 | 2~3台AP/探针 | |

| 营业网点大厅 | 吸顶、壁挂 |